ブルートフォースアタックはよくあることで、あらゆるウェブサイトオーナーにとって悪夢のようなものです。

管理画面に侵入されると、サイトを乗っ取られたり、マルウェアを埋め込まれたり、ユーザーの個人情報を盗まれたりする可能性があります。

そのため、WordPress のブルートフォース対策について学び、サイトを安全に保つことが重要です。

ブルートフォース攻撃は、通常、ボットがユーザー名とパスワードの組み合わせを無数に試し、正しい組み合わせを推測して、サイトにログインしようとするものです。

幸いなことに、このような悪質な活動を阻止するための予防策がいくつかあります。

この記事では、WordPressのブルートフォース対策をサイトに導入する5つの方法について説明します。

さっそく始めてみましょう。

WordPressブルートフォース対策のための戦術

ここでは、5つの戦術を紹介します。

- ログインページを隠す

- 二要素認証を使用する

- WordPressのファイアウォールを使用する

- WordPressの定期的なアップデート

- 強力なパスワードの使用

1. WordPressのログインページを隠す

WordPress のログインページは、管理者用ダッシュボードにアクセスする際に毎回資格情報を入力する場所です。

例えば、yourdomain.com にログインする場合、通常は yourdomain.com/wp-login.php でログインします。

これはWordPressのデフォルトのURL構造ですが、残念ながら侵入者は簡単に推測することができます。

ハッカーをより困難にする一つの方法は、WordPressのデフォルトのログインURLを、より目立たないものに変更することです。

しかし、手動で変更することはお勧めしません。

.phpファイルをいじると、(専門家でない限り)あなたのサイトが壊れてしまう可能性があるからです。

幸い、WPS Hide Login などのプラグインを使用すると、コアファイルに触れることなくログイン URL の名前を変更することができます。

また、プラグインを無効にすることで、いつでもデフォルトの設定に戻すことができます。

WPS Hide Loginでログインページを隠す方法のガイドに従って設定することができます。

このテクニックだけでは、ブルートフォース攻撃からサイトを保護するのに十分ではないことに注意してください。

しかし、以下の注意事項と組み合わせることで、高い効果を発揮します。

2. サイトに2ファクタ認証(2FA)を追加する

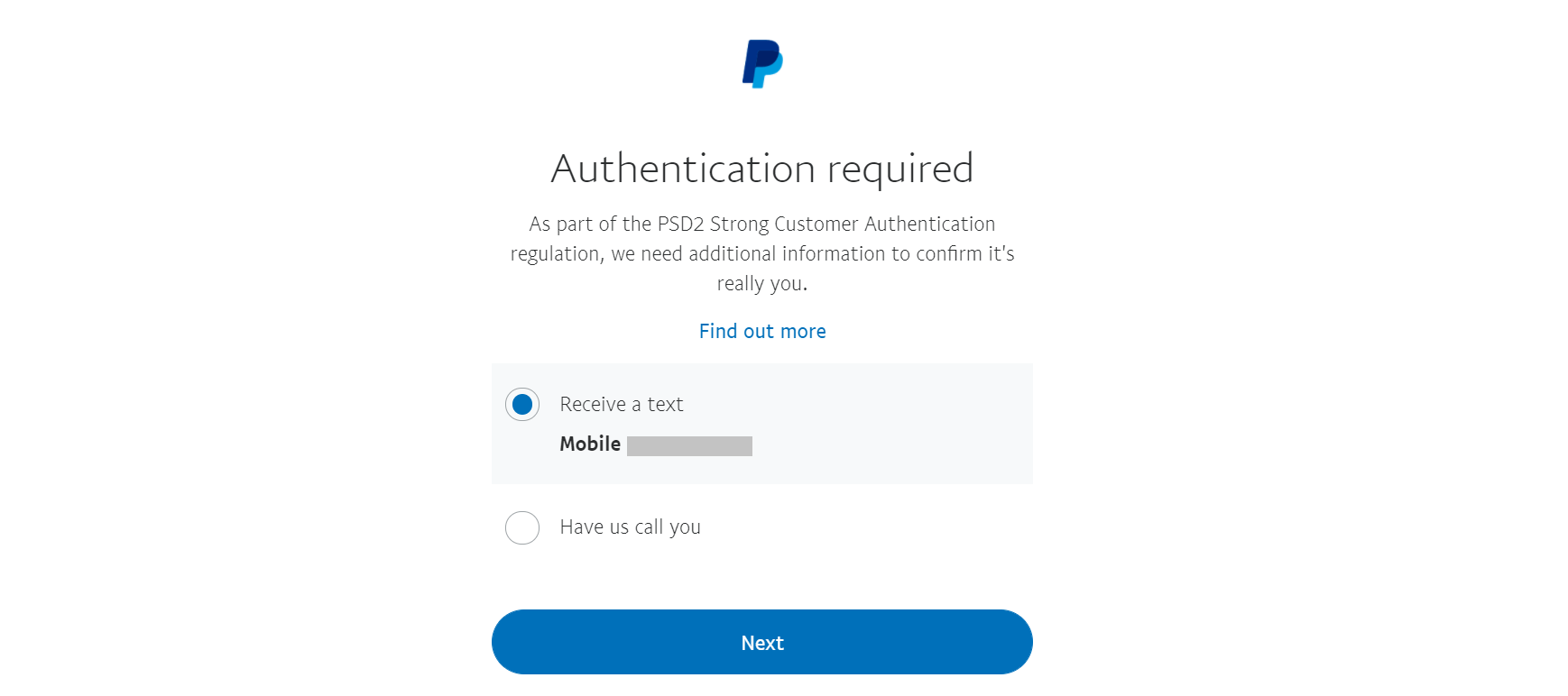

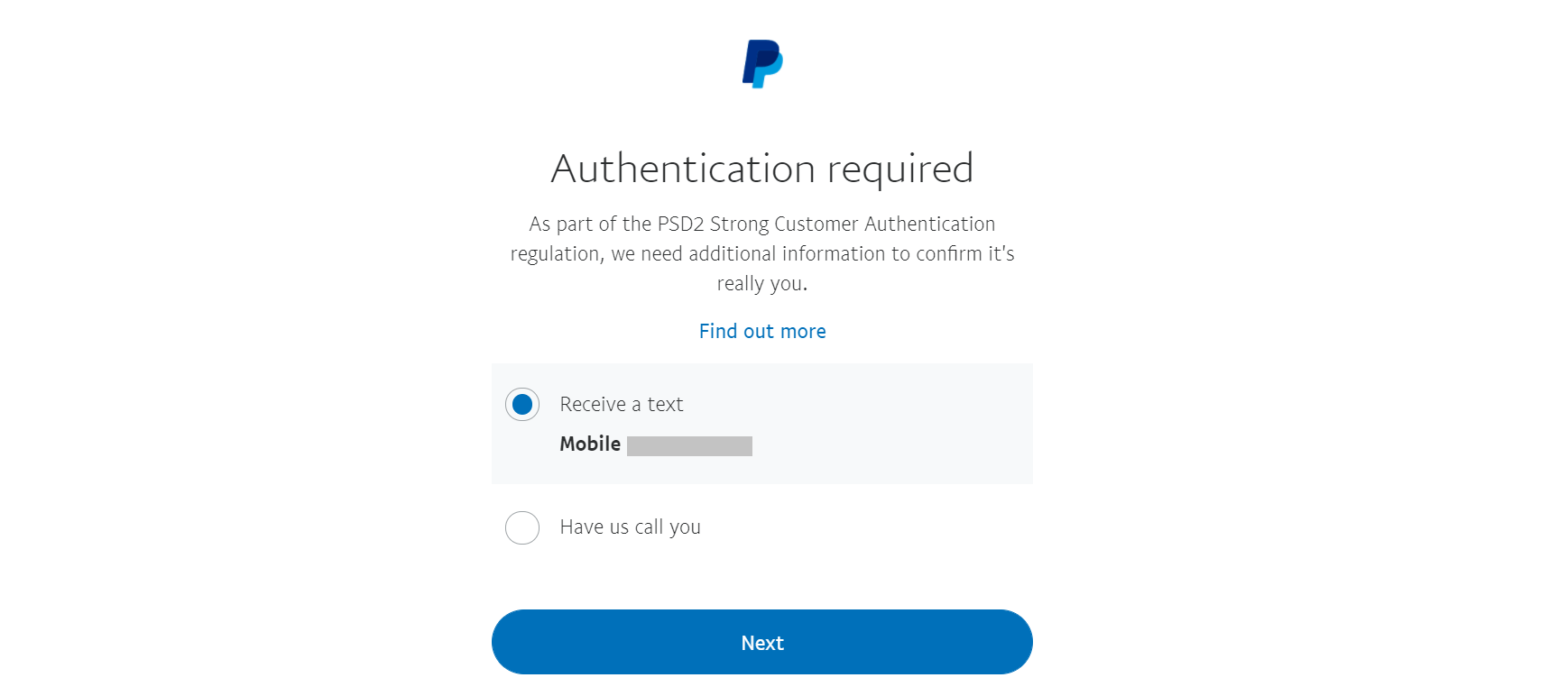

ログインページを非表示にしたら、サイトのセキュリティを確保するために2ファクタ認証(2FA)を追加する価値があります。

この方法は、ユーザーがログインする前に行う追加の認証ステップによって、不正アクセスを防止します。

例えば、侵入者があなたの認証情報を手に入れたとします。

2FAを導入すれば、電子メールやSMSで送信されるコードでユーザーの身元を確認するなど、不正アクセスからサイトを守るセキュリティ・レイヤーを追加することができます。

ハッカーがこれらの情報をすべて手元に置いている可能性は低く、侵入の可能性を回避することができます。

この方法は、miniOrangeのような信頼できるセキュリティ・プラグインで実装することができます。

この便利なツールは、テキスト、QRコード、Google Authenticatorアプリなど、複数のオプションを提供しています。

あなたのサイトに2FAを設定する方法を知りたい場合は、miniOrangeの詳細なチュートリアルをご覧ください。

3. WordPressのファイアウォールプラグインをインストールする

次におすすめするのは、WordPressのファイアウォールプラグインを設置することです。

ファイアウォールとは、簡単に言うと、あらかじめ設定されたルールを使って、不正なアクセスからサイトを守るソフトウェアの一種です。

例えば、同時にサイトに入れるユーザーの数を制限することで、DDoS(分散型サービス拒否)攻撃からサイトを安全に保つことができます。

DDoS攻撃は、帯域幅が処理できないような予期せぬトラフィックジャムをシミュレートして、サーバーを妨害しようとするものです。

その結果、ウェブサイトがダウンしたり、共有ホスティングプランを利用している場合はアカウントの停止を経験する可能性があります。

これは非常にイライラし、コストがかかるので、そのような攻撃からあなたのサイトを保護するのが賢明です。

いくつかのホスティングプロバイダは、すでに彼らのパッケージにファイアウォールサービスが含まれている場合があります. そうでなければ, などのプラグインをインストールする All In One WP Security & Firewallは、仕事を得るでしょう. ファイアウォール機能とは別に、このツールは、スパム防止、過剰なログイン試行を防ぐための「ログインロックダウン」など、他のセキュリティ特典を提供します。

この方法が効果的であるためには、ファイアウォールを正しく設定する必要があることに注意してください。

そのため、関連ドキュメントを参照するか、ホスティングプロバイダーに相談するのが賢明です。

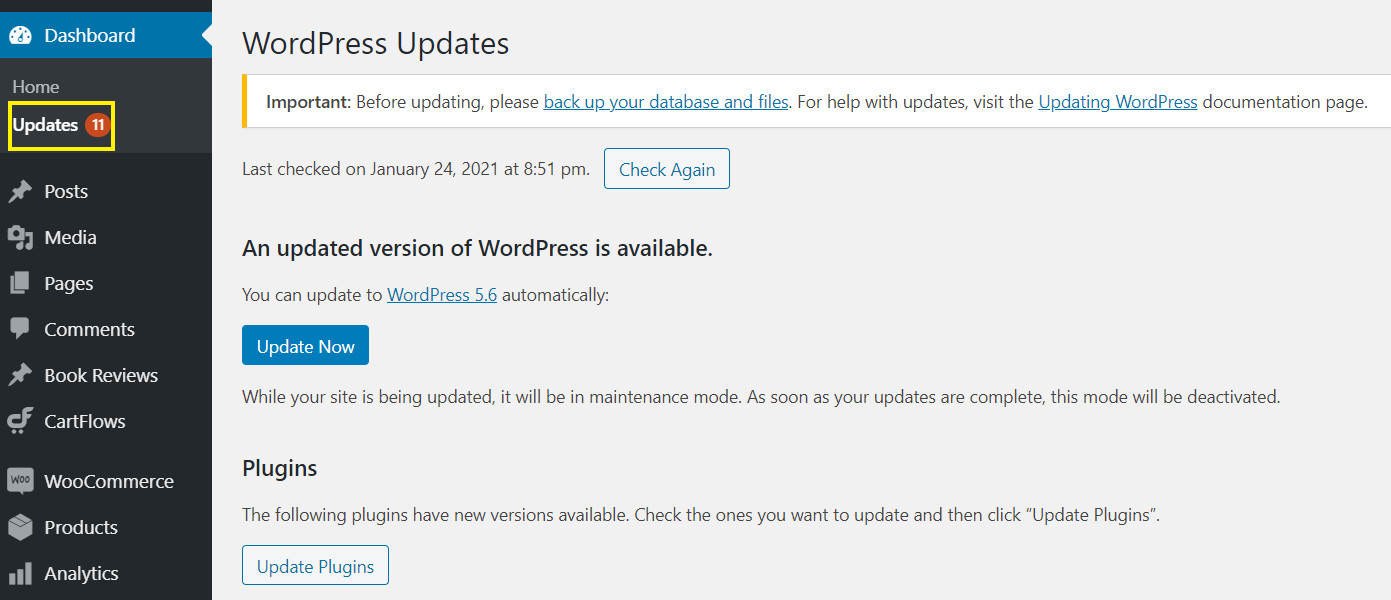

4. WordPressの定期的なアップデート

複数のセキュリティプラグインを導入していても、WordPressのインストールが古ければ、その努力はあまり報われないかもしれません。

実際、古いバージョンのWordPressコア、テーマ、プラグインを使用すると、パッチが適用されていないセキュリティの穴が開き、侵入者があなたのサイトを攻撃するのが容易になります。

WordPressは非常に人気があります。

そのため、このプラットフォームは、セキュリティを脅かす可能性のある多くのバグやハッキングに直面しています。

しかし、開発者はこれらの脆弱性を発見するために懸命に働いており、WordPress の各アップデートには通常、新しいセキュリティパッチが含まれています。

利用可能なアップグレードは、管理者ダッシュボードの更新セクションで確認することができます。

Sucuriが行ったハッキングされたウェブサイトの分析によると、成功した攻撃の61%[1]は、システムのバージョンが古いために起こったものでした。

ロイターのような定評あるサイトでさえ、古いWordPressのインストールが原因で悪意のある攻撃の犠牲になっています。

したがって、新しいバージョンのアップグレードが利用可能になったら、すぐに利用することが賢明です。

WordPressサイトと関連ツールを更新すると、新機能やシステムの改善により、サイトのパフォーマンスやユーザーエクスペリエンス(UX)にメリットがある可能性が高いです。

しかし、サイトの更新が機能に影響を与えることが心配な場合は、潜在的な競合を特定する間、新しいメジャーアップデート(バージョン X.X)を通常 30 日間延期することができます。

ただし、マイナーセキュリティアップデート(バージョンX.X.X)については、常にすぐに適用する必要があります。

また、変更を進める前に、必ずウェブサイトのバックアップを取るのが賢明です。

5. 強力なユーザー名とパスワードを選択する

最後に、サイトの管理画面にアクセスするために強力なパスワードを使用していない場合、ハッカーの仕事をはるかに容易にすることになります。

さらに、あなたがアカウントを持っている他のすべてのウェブサイトで同じ情報を使用している場合、個人情報や銀行の詳細などの機密情報を盗まれる危険性があります。

ちなみに、情報漏えいの80%[2]は、盗まれたパスワードや脆弱なパスワードが原因で起きています。

したがって、WordPressのログインページ、ソーシャルメディアのアカウント、電子メールなどに固有の強力な認証情報を使用することが賢明です。

ユーザー名はパスワードと同じくらい重要です。

結局のところ、ユーザー名は侵入者を寄せ付けないためのもう一つのセキュリティ層なのです。

そのため、「admin」のようなわかりやすいユーザーネームは、推測されやすいので避けたほうがよいでしょう。

幸いなことに、ログイン情報は解読不可能で、ランダムな文字や数字で構成されている必要はありません。

個人情報の使用を避ける限り、記憶に残るロングテールのフレーズを使用するのも効果的です。

さらに、LastPassのようなパスワードマネージャーを使えば、情報を安全に保存することができます。

WordPress のブルートフォース対策を今すぐ導入しよう

今回は、ブルートフォース攻撃からWordPressサイトを守るためのトップ5のTipsをご紹介しました。

- WPS Hide Loginなどのツールを使って、ログインページを偽装する。

- 2.2FAで不正なアクセスを防止する。

- 3.ファイアウォールサービスを利用して、DDoS攻撃からサイトを保護し、ログイン試行回数を制限する。

-

- WordPress のコア、テーマ、プラグインを常に最新に保つ。

- 5.推測が困難で、WordPressサイトに固有の強力なログイン情報を使用する。

その他のセキュリティ対策については、WordPressのセキュリティに関する便利なヒントをご覧ください。

WordPress のブルートフォース(総当たり)対策について、何かご質問がありますか?以下のコメント欄でお知らせください。

[1] https://blog.sucuri.net/2017/01/hacked-website-report-2016q3.html

[2] https://enterprise.verizon.com/resources/reports/dbir/